Безопасность данных в покое – информации, которая хранится в файловых, облачных хранилищах, в базах данных, на рабочих компьютерах сотрудников компаний – является проблемой для многих российских организаций. Анастасия Васильева, ведущий аналитик Центра продуктов Dozor компании «РТК-Солар», рассказывает, почему российские организации уделяют недостаточно внимания этой теме, к чему это приводит и что с этим делать.

Фокус смещен на каналы

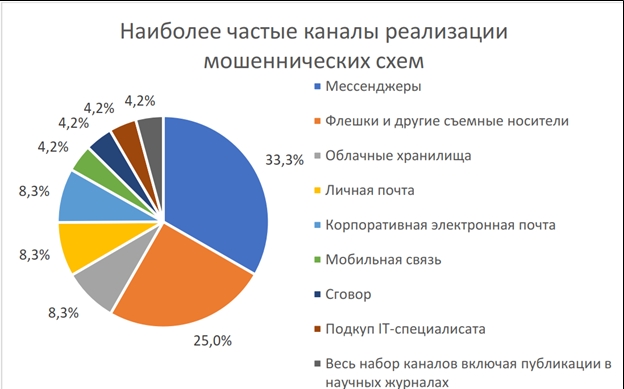

Наш опыт внедрения и проведения пилотных проектов по DLP за последние три года показывает, что в первую очередь организации обеспечивают контроль и защиту данных в движении. То есть защищают каналы передачи информации – почту, мессенджеры, съемные носители и др. А о защите данных в покое порой не задумываются вообще. Объяснение есть: если обратиться к статистике по реализации мошеннических схем, то в лидерах оказываются именно каналы передачи информации. Так, по данным «РТК-Солар» за апрель – май 2022 года, треть утечек информации приходится на мессенджеры, еще 25% – на флешки и другие съемные носители.

Рисунок 1. Наиболее частые каналы реализации мошеннических схем

Но важно помнить, что до попадания в каналы передачи данные были откуда-то взяты. Они лежали там, где может произойти нарушение, например в файловых хранилищах или на рабочих станциях сотрудников. Причем размер утекающей информации часто не имеет для нарушителя значения. За последний год мы часто наблюдали публикации в СМИ о различных базах данных, утекших в интернет с вроде бы защищенных ресурсов. Получается, что первоисточником утечки являются данные в покое.

Превращение файловых хранилищ в файловые помойки

По нашей статистике, примерно в 70% организаций файловые хранилища находятся в беспорядочном состоянии. Порядок в хранилище обычно поддерживается только первые пару лет после создания. Потом оно постепенно захламляется, особенно в организациях с высокой текучкой кадров. Никто не хочет разбираться в структуре хранения информации, которую создали предыдущие сотрудники, а уж тем более наводить там порядок. Появляется куча дублирующей и неактуальной информации, которая раздувает файловое хранилище.

С точки зрения безопасности данных файловая помойка — лакомый кусок для инсайдера. Случайно затерявшаяся в таком хранилище конфиденциальная информация может быть легко скопирована и передана третьим лицам.

Несоблюдение правил хранения конфиденциальной информации

Правилами обращения с конфиденциальной информацией часто пренебрегают сотрудники тех организаций, где их внедрили недавно. Культура еще не сформировалась, и ввод новых ограничительных правил часто воспринимается работниками в штыки, вызывает внутренний протест, а то и тихий саботаж.

Поэтому уже на этапе внедрения правил очень важно обеспечить контроль их соблюдения. Он должен сразу включать в себя как постоянный мониторинг всех мест хранения информации, так и работу с выявленными нарушителями. В нашей DLP-системе есть модуль Dozor File Crawler. Он позволяет автоматически проверять как файловые корпоративные хранилища, так и рабочие станции сотрудников. Если сотрудники игнорируют правила хранения информации, бывает недостаточно просто осуществлять мониторинг, нужно противодействовать нарушению. Для этого в нашей системе есть функция «Активный краулер»: файлы, которые хранятся с нарушениями, будут автоматически изъяты и перемещены в карантин – специальное файловое хранилище. Вместо них создаются одноименные файлы, в которых размещена информация о том, куда делся тот или иной файл и почему, а также как получить к нему доступ.

Формальный подход к обучению

Для того чтобы сотрудники соблюдали правила хранения конфиденциальной информации, недостаточно провести информационную рассылку и собрать подписи о том, что работники с правилами ознакомились и их принимают. Практика показывает, что больше 60% работников не читают рассылки и подписывают документы не глядя. В итоге на самом деле сотрудники не знают, как именно нужно хранить конфиденциальную информацию. Проблема особенно характерна для организаций, где правила прописаны недостаточно четко, а также для крупных компаний, в которых работают несколько тысяч сотрудников.

Поэтому очень важно получать обратную связь, чтобы понять, насколько сотрудники усвоили доведенные до них правила. Также мы рекомендуем проводить контрольные проверки, периодически давать задания, в которых сотрудники будут распределять файлы по местам хранения. Это также поможет выявить размытые границы и неточные описания в правилах ИБ в целом и правилах хранения в частности. Ну и обязательно нужно проводить мониторинг всех мест хранения. С помощью можно не только выявить само нарушение, но и определить нарушителя, чтобы провести для него повторное обучение.

Файловые хранилища, о которых не знает ИБ-служба

Бывают ситуации, когда файловые ресурсы появляются в компании бесконтрольно и без ведома сотрудников ИБ. В крупных организациях ИБ и ИТ – разные подразделения, действия которых порой не согласованы и могут противоречить друг другу.

Для решения этой проблемы можно использовать Dozor File Crawler для инвентаризации ресурсов корпоративной сети. Эта функция позволяет определить серые места в корпоративной сети компании: выявить все неучтенные файловые хранилища, сетевое оборудование (принтеры, сканеры, и др.), рабочие станции, СУБД и т. д. В результате инвентаризации Dozor File Crawler автоматически сформирует полную карту сети компании, которая будет доступна администратору DLP-системы.

Человеческий фактор

Все вышеперечисленные проблемы являются управляемыми и решаются, если грамотно внедрить правила хранения информации и обеспечить автоматизированную защиту данных в покое. Но остается человеческий фактор.

Несмотря на внедренные в компании правила хранения документов, полноценное обучение сотрудников этим правилам, нарушения все равно происходят. Люди могут ошибаться, это неизбежно. Например, сотрудники могут без злого умысла поместить документ, содержащий коммерческую тайну, в файловое хранилище, которое для этого не предназначено. Или вопреки установленным правилам из-за банальной забывчивости могут не удалить со своего компьютера копию файла после добавления в него информации, содержащей коммерческую тайну.

Подобные проблемы можно решить с помощью функции активного краулера, если использовать его в качестве пропускного пункта. При этом каждый сотрудник выкладывает собственные документы только в свою папку. Dozor File Crawler ежедневно проверяет выложенные файлы и самостоятельно перемещает в нужное файловое хранилище. Если файл относится к коммерческой тайне, то по настроенным правилам хранения краулер автоматически переносит его в соответствующее хранилище для строго конфиденциальных документов. То есть задача по классификации информации перекладывается на Dozor File Crawler. Кроме того, нужно настроить периодическую проверку рабочих станций и общедоступных файловых хранилищ на предмет наличия исходников/копий конфиденциальных документов с функцией их автоматического изъятия.

Импортозамещение

С 2022 года импортозамещение в российских компаниях стало вынужденным. Многие компании уже начали переходить с иностранных облачных хранилищ на российские решения, в том числе на локальные физические файловые хранилища.

При любой замене оборудования и ПО всегда встает вопрос обеспечения корректного переноса данных. В своей практике мы сталкивались со случаями, когда перенос с облачного на физическое файловое хранилище производился с потерей иерархии документов. В результате миграции данные из одной директории оказывались уже в другой. Это чревато тем, что некоторая конфиденциальная информация оказывается незащищенной – разные правила хранения для разных папок. Проанализировать все директории и проверить корректность расположения файлов вручную – весьма трудоемкая задача, которая может прервать бизнес-процессы компании. Кроме того, в любой момент доступ к используемому в компании иностранному облачному хранилищу может быть закрыт.

В такой ситуации пассивный режим работы (мониторинг) Dozor File Crawler поможет обнаружить конфиденциальную информацию, которая находится в неположенном месте, а его активный режим (перемещение) позволит автоматически переместить информацию в нужное место.

Выводы

Данные в покое так же, как и данные в движении, требуют особого внимания ИБ-специалистов. Об утечках данных в движении мы слышим довольно часто (в новостях, в официальных статистиках). Но первоисточником многих утечек являются именно данные в покое. Обеспечить их защиту означает на раннем этапе выявить и предотвратить возможную утечку конфиденциальной информации. Данные в покое находятся в тылу организации и требуют надежного прикрытия.